你是否有过自己的小破站的源站 IP 被无聊之人挖出来并收到了亲切问候的困扰(雾

那么可以试一下用 MySSL 的小工具来生成一个虚假的 SSL 证书,可以直接阻止 SSL 握手,完美解决问题(๑•̀ㅂ•́)و✧

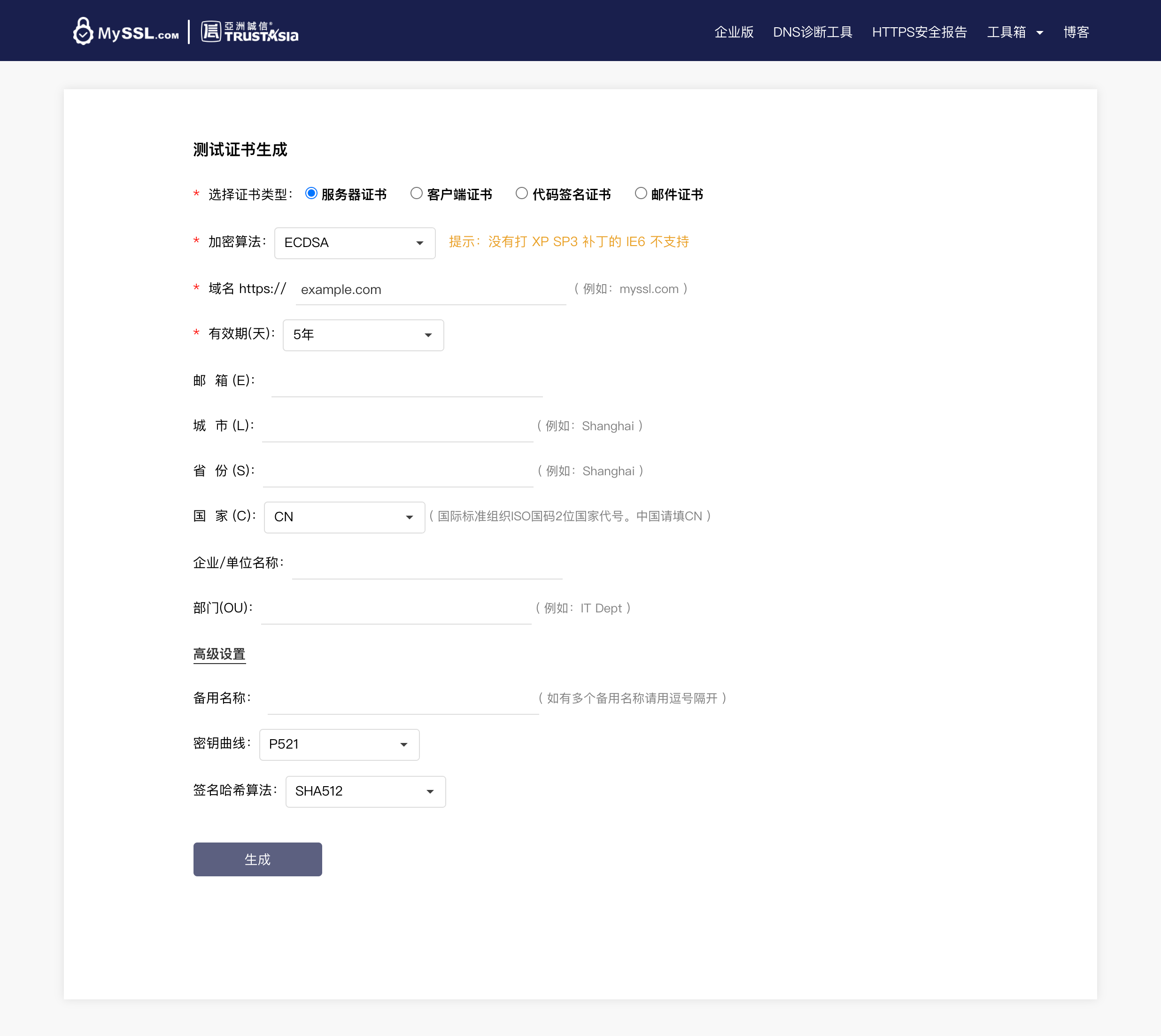

Step 1: 生成 SSL 证书

进入 MySSL 的 测试证书生成 工具,然后生成一个加密算法为 ECDSA, 密钥曲线为 P521, 签名哈希算法为 SHA512 的证书。域名随意,可以直接写 example.com, 有效期5年。

Step 2: 在 Nginx 上应用此证书

建议直接修改 nginx.conf 中的默认配置文件。

server {

listen 80 default_server;

listen 443 ssl default_server;

server_name localhost;

return 444;

ssl_certificate /usr/local/openresty/nginx/conf/cert/empty/ssl.crt;

ssl_certificate_key /usr/local/openresty/nginx/conf/cert/empty/ssl.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:HIGH:!aNULL:!MD5:!RC4:!DHE;

ssl_prefer_server_ciphers on;

ssl_session_cache shared:SSL:10m;

add_header Strict-Transport-Security "max-age=31536000";

}注意:SSL 证书及密钥要替换为生成的证书。

设置完成后,重启 Nginx 并查看效果。

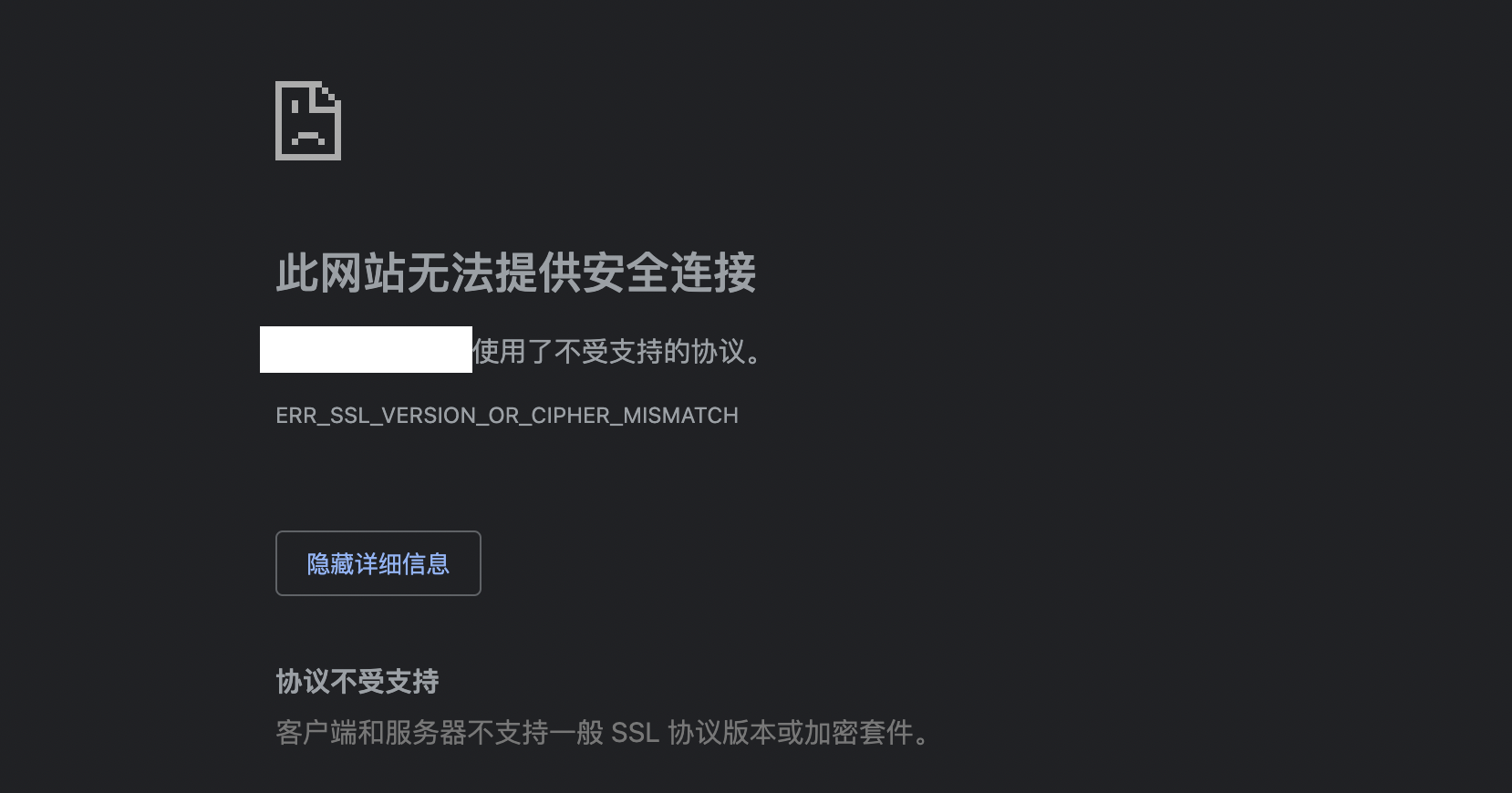

Step 3: 查看效果

我们可以直接以 HTTPS 的形式访问 IP 地址,可以发现 Chrome 报错:网站使用了不受支持的协议。

然后就可以防住大部分的源站 IP 泄漏问题啦╰(*°▽°*)╯

Comments 4 条评论

好不容易找到个评论的地方

必应搜api,maho.cc找到贵站的

发现贵站的内容还不错,交换个友链如何?

提供下贵站的名称、介绍、域名、图片至https://lyrylo.com/%e7%94%b3%e8%af%b7%e5%8f%8b%e9%93%be/

我站点的信息是

图标:https://lyrylo.com/logo.png

名称:若雨博客

网址:https://lyrylo.com

简介:若雨的博客

谢谢啦!

@若雨 可以考虑设置个留言板

@若雨 好主意!已经添加了一个页面作为留言板。感谢提醒!

@若雨 已经添加友链并在贵站留言,请您及时添加一下,十分感谢。